2022年5月30日月曜日(米国時間)、マイクロソフトは「Windows のマイクロソフト サポート診断ツール (Microsoft Support Diagnostic Tool, MSDT) に関する脆弱性 CVE-2022-30190」が発行されました。

「Follina」という通称が付けられたこの脆弱性について、マイクロソフトより回避策がアナウンスされています。

※本脆弱性に対する修正プログラムのアナウンスがありました。(2022年6月20日追記)

Windows のマイクロソフト サポート診断ツールの脆弱性「Follina」

この脆弱性とは、Microsoft Office の呼び出し元アプリケーションから URL プロトコルを使用して Microsoft Support Diagnostic Tool (MSDT) が呼び出されるとリモートでコードが実行されるというものです。

悪意のある第三者がこの脆弱性を悪用した場合、呼び出し元のアプリケーションの権限でコードが実行されてしまう可能性がある、というものです。

万が一、そのコードが実行されてしまうと、そのユーザー権限でプログラムのインストールやデータの表示・変更・削除などの操作をすることが可能となってしまうものです。

Microsoft Office アプリケーションでは、「保護ビュー(読み取り専用)」機能がありますが、zip などの圧縮フォルダより解凍されたファイルについては「保護ビュー」が適用されないため、この攻撃の被害を受けてしまう可能性があるとのこと。

※既に悪用に関する情報が出回っており、この脆弱性を悪用した攻撃が確認されているようです。

2022年6月 月例セキュリティ更新プログラムの公開 ※6月20日追記

6月月例セキュリティ更新プログラムに含まれています。

※本更新プログラムを適用することで、以下で説明しているレジストリでの回避策の適用は不要です。

【回避策】Microsoft Support Diagnostic Tool (MSDT) URL プロトコルを無効にする

Microsoft Support Diagnostic Tool (MSDT) URL プロトコルを無効にすることで OS でトラブルシューティング ツールのリンクからの起動を無効にします。

※トラブルシューティング ツール自体は他の方法であれば利用可能です。

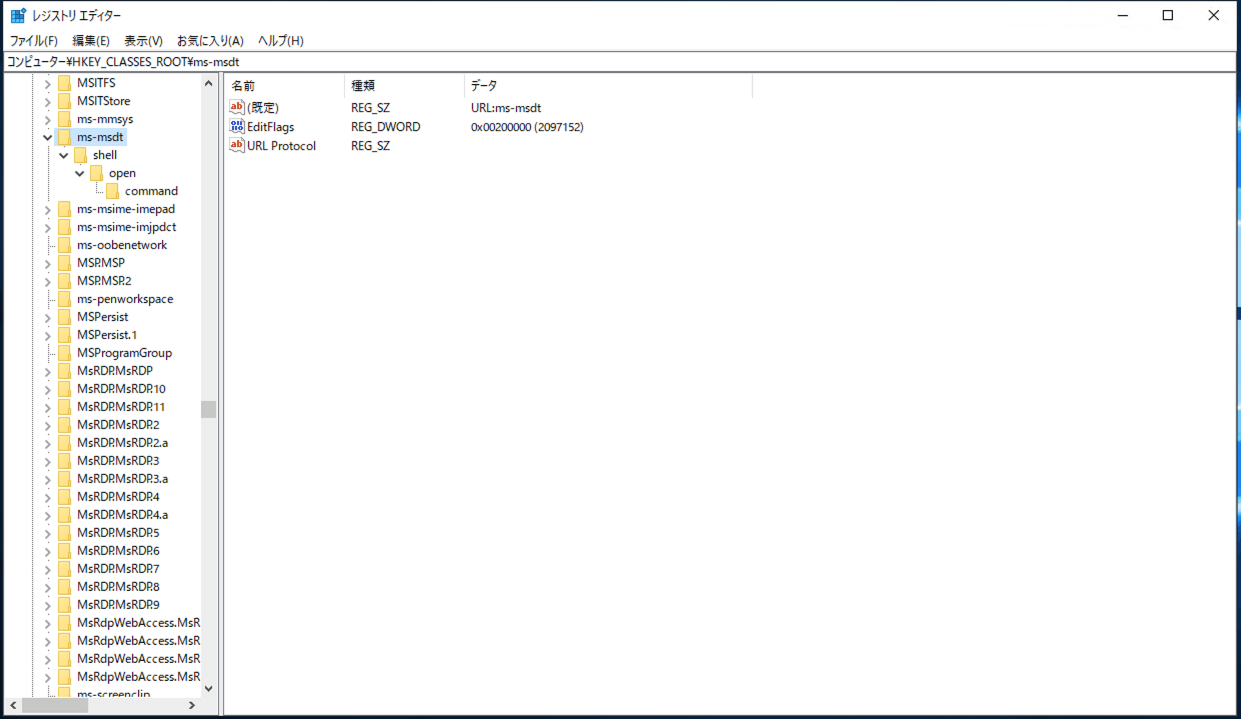

MSDT プロトコルを無効にするには、以下のレジストリキーを削除します。

HKEY_CLASSES_ROOT\ms-msdt

レジストリキー「HKEY_CLASSES_ROOT\ms-msdt」のバックアップ

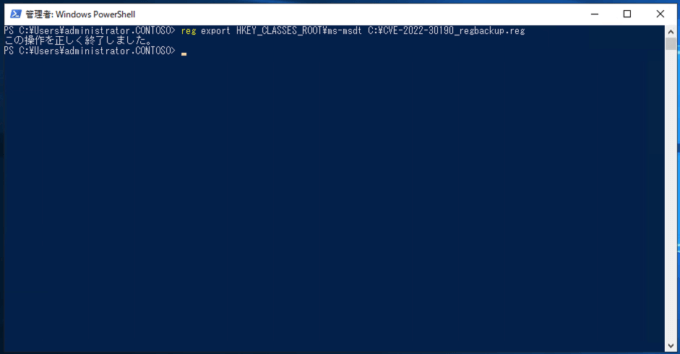

レジストリキーの削除を行う前に対象キーのバックアップを「reg export HKEY_CLASSES_ROOT\ms-msdt」コマンドにて取得しておきます。

管理者で実行したコマンドプロンプトもしくは Windows PowerShell にて以下のコマンドを実行します。ファイル名は任意のもので問題ありません。

コマンド例

reg export HKEY_CLASSES_ROOT\ms-msdt C:\CVE-2022-30190_regbackup.reg

正常に完了すると「この操作を正しく終了しました。」と返されます。

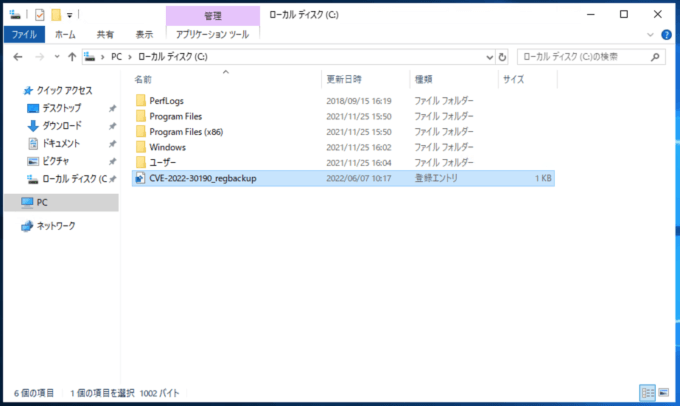

レジストリの登録エントリがエクスポートされました。

レジストリの操作で不具合が発生した場合は、この登録エントリを実行することで復旧できます。

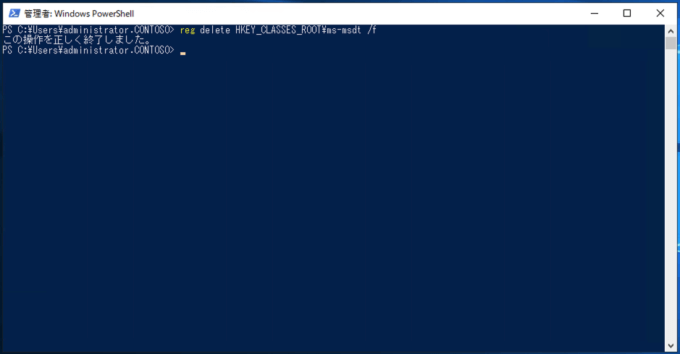

レジストリキー「HKEY_CLASSES_ROOT\ms-msdt」の削除

レジストリキーの削除を行うには「reg delete HKEY_CLASSES_ROOT\ms-msdt /f」コマンドを実行します。

コマンド例

reg delete HKEY_CLASSES_ROOT\ms-msdt /f

正常に完了すると「この操作を正しく終了しました。」と返されます。

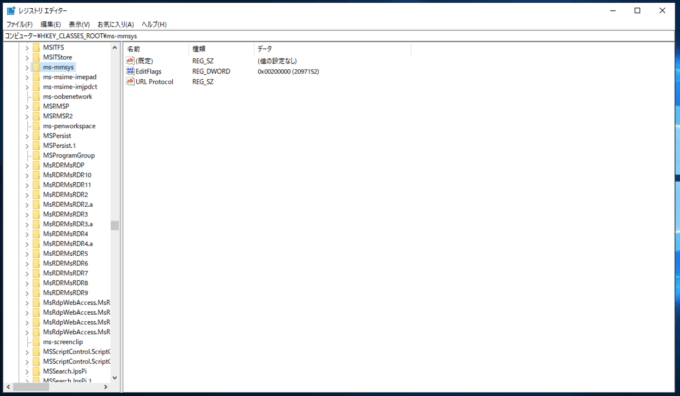

念のため、レジストリエディタを確認すると対象のキーが削除されています。

アナウンスのあった回避策の対応としては以上です。

本脆弱性に対するマイクロソフトのページは以下です。

本脆弱性の最新情報は以下に掲示されています。